Fine-grained access :

- 세밀한 수준의 접근 제어

- 사용자나 역할이 특정 데이터, 리소스 또는 기능에 대한 접근을 세밀하게 제어할 수 있는 방식

- 기본적으로는 사용자의 전반적인 권한을 할당하는 것이 아니라, 특정 조건이나 규칙에 따라 상세한 접근 권한을 부여하는 것을 말함

- Fine-grained access를 사용하면 특정 사용자에게 해당 테이블에 대한 읽기 권한만 부여되고, 다른 테이블에 대한 접근은 제한될 수 있음

- 이와 같은 접근 제어 방식은 보안을 강화하고 데이터에 대한 접근을 최소한의 필요한 범위로 제한하여 민감한 정보의 유출을 방지할 수 있음

- 주로 데이터베이스, 파일 시스템, 웹 애플리케이션 등 다양한 시스템에서 사용됨

**/Entitlement_WebApp/protected/로 시작하는 엔드포인트로의 GET 접근을 Laurence와 Philip에게만 허락

- Laurence, Philip, Elizabeth 추가

- XACML Policy 만들기 (WSO2가 제공하는 Standard Policy Editor를 사용)

- Entitlement Policy(액세스 권한 정책)

- 시스템에서 특정 자원 또는 서비스에 대한 접근 권한을 정의하고 조절하는 규칙 또는 지침의 집합

- 이 정책들은 일반적으로 보안과 엑세스 제어를 관리하기 위해 사용됨

- Entitlement Policy의 목적은 특정 사용자나 그룹에 대한 권한을 결정하고 제어하는 것

- WSO2 Identity Server 및 다른 보안 및 인증 관련 제품에서는 Entitlement Policies를 사용하여 사용자에 대한 권한을 지정하고 관리할 수 있음

- 정책들은 주로 역할 기반 액세스 제어(Role-Based Access Control, RBAC) 또는 속성 기반 액세스 제어(Attribute-Based Access Control, ABAC) 등의 보안 모델에 기반하여 구성됨

- Entitlement Policy를 사용하면 조직은 세부적인 권한 및 액세스 제어를 정의하여 보안을 강화하고 비즈니스 규칙에 따라 자원에 대한 권한을 동적으로 관리할 수 있음

- Subject: 정책이 적용되는 주체, 즉 사용자 또는 그룹을 지정

- Resource: 보호 대상 자원 또는 서비스를 지정

- Action: 허용되거나 거부되는 특정 작업 또는 동작을 지정

- Condition: 정책이 적용되는 조건을 지정

- Effect: 허용 또는 거부와 같은 결과를 정의

- Entitlement Policy(액세스 권한 정책)

- "Restricted_User_Access" 규칙 : "/Entitlement_WebApp/protected/" 리소스에 대한 접근을 Laurence 또는 Philip이 GET 동작을 수행할 때만 허용하는 규칙

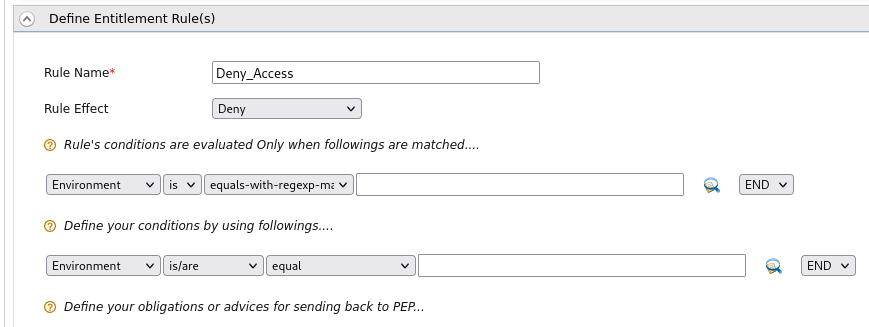

- Deny_access 규칙 : 특정 환경 조건을 만족하는 경우 모든 접근을 거부하는 규칙

- Policy Administration에서 Try

- 유저 Phil은 자원 /Entitlement_WebApp/protected/index.jsp에 대해 GET요청 가능함 (POST는 안됨)

- 유저 Eli는 접근 거부Fine-grained access :

- 세밀한 수준의 접근 제어

- 사용자나 역할이 특정 데이터, 리소스 또는 기능에 대한 접근을 세밀하게 제어할 수 있는 방식

- 기본적으로는 사용자의 전반적인 권한을 할당하는 것이 아니라, 특정 조건이나 규칙에 따라 상세한 접근 권한을 부여하는 것을 말함

- Fine-grained access를 사용하면 특정 사용자에게 해당 테이블에 대한 읽기 권한만 부여되고, 다른 테이블에 대한 접근은 제한될 수 있음

- 이와 같은 접근 제어 방식은 보안을 강화하고 데이터에 대한 접근을 최소한의 필요한 범위로 제한하여 민감한 정보의 유출을 방지할 수 있음

- 주로 데이터베이스, 파일 시스템, 웹 애플리케이션 등 다양한 시스템에서 사용됨

- Laurence, Philip, Elizabeth 추가

- XACML Policy 만들기 (WSO2가 제공하는 Standard Policy Editor를 사용)

- Entitlement Policy(액세스 권한 정책)

- 시스템에서 특정 자원 또는 서비스에 대한 접근 권한을 정의하고 조절하는 규칙 또는 지침의 집합

- 이 정책들은 일반적으로 보안과 엑세스 제어를 관리하기 위해 사용됨

- Entitlement Policy의 목적은 특정 사용자나 그룹에 대한 권한을 결정하고 제어하는 것

- WSO2 Identity Server 및 다른 보안 및 인증 관련 제품에서는 Entitlement Policies를 사용하여 사용자에 대한 권한을 지정하고 관리할 수 있음

- 정책들은 주로 역할 기반 액세스 제어(Role-Based Access Control, RBAC) 또는 속성 기반 액세스 제어(Attribute-Based Access Control, ABAC) 등의 보안 모델에 기반하여 구성됨

- Entitlement Policy를 사용하면 조직은 세부적인 권한 및 액세스 제어를 정의하여 보안을 강화하고 비즈니스 규칙에 따라 자원에 대한 권한을 동적으로 관리할 수 있음

- Subject: 정책이 적용되는 주체, 즉 사용자 또는 그룹을 지정

- Resource: 보호 대상 자원 또는 서비스를 지정

- Action: 허용되거나 거부되는 특정 작업 또는 동작을 지정

- Condition: 정책이 적용되는 조건을 지정

- Effect: 허용 또는 거부와 같은 결과를 정의

- Entitlement Policy(액세스 권한 정책)

- "Restricted_User_Access" 규칙 : "/Entitlement_WebApp/protected/" 리소스에 대한 접근을 Laurence 또는 Philip이 GET 동작을 수행할 때만 허용하는 규칙

- Deny_access 규칙 : 특정 환경 조건을 만족하는 경우 모든 접근을 거부하는 규칙

Policy Administration에서 Try

- 유저 Phil은 자원 /Entitlement_WebApp/protected/index.jsp에 대해 GET요청 가능함 (POST는 안됨)

- 유저 Eli는 접근 거부

'🧭 WSO2' 카테고리의 다른 글

| WSO2 호스트명 변경 가이드 정리 (1) | 2024.02.14 |

|---|---|

| WSO2 키스토어, 디지털 인증서, 인증 기관, JKS와 cacerts, SSL/TLS 통신 (1) | 2024.02.14 |

| 4. Single Sign-On with SAML (1) | 2024.01.25 |